Η Πράξη Ψηφιακής Λειτουργικής Ανθεκτικότητας (Digital Operational Resilience Act – DORA) αποτελεί κανονισμό της Ευρωπαϊκής Ένωσης που τέθηκε σε ισχύ στις 16 Ιανουαρίου 2023 και είναι ήδη ισχύ από τις 17 Ιανουαρίου 2025. Στόχος της DORA είναι η ενίσχυση της ασφάλειας των πληροφοριακών συστημάτων των χρηματοοικονομικών οντοτήτων, όπως τράπεζες, ασφαλιστικές εταιρείες και επενδυτικές εταιρείες, καθώς και η διασφάλιση ότι ο χρηματοοικονομικός τομέας στην Ευρώπη θα παραμείνει ανθεκτικός σε περίπτωση σοβαρής διαταραχής λειτουργίας.

Του Αργύρη Μακρυγεώργου

Του Αργύρη Μακρυγεώργου

SecOps BDM, GR | HU | CY, Fortinet

![]()

Η DORA φέρνει, λοιπόν, εναρμόνιση των κανόνων που σχετίζονται με την λειτουργική ανθεκτικότητα για τον χρηματοοικονομικό τομέα, επηρεάζοντας είκοσι (20) διαφορετικούς τύπους χρηματοοικονομικών οντοτήτων, αλλά και παρόχων υπηρεσιών τρίτων μερών (3rd-party Managed Services Providers). Κρατήστε το τελευταίο!

Το clear the air, που λένε και στο χωριό μου, απαντώντας στην ερώτηση για το αν πιστεύω ότι θα έχει την ίδια τύχη με το GDPR του 2018 (…), το short (and stable) version, που έδωσα και τέλος του 2024 για την NIS2, είναι πως, ευτυχώς, ΟΧΙ.

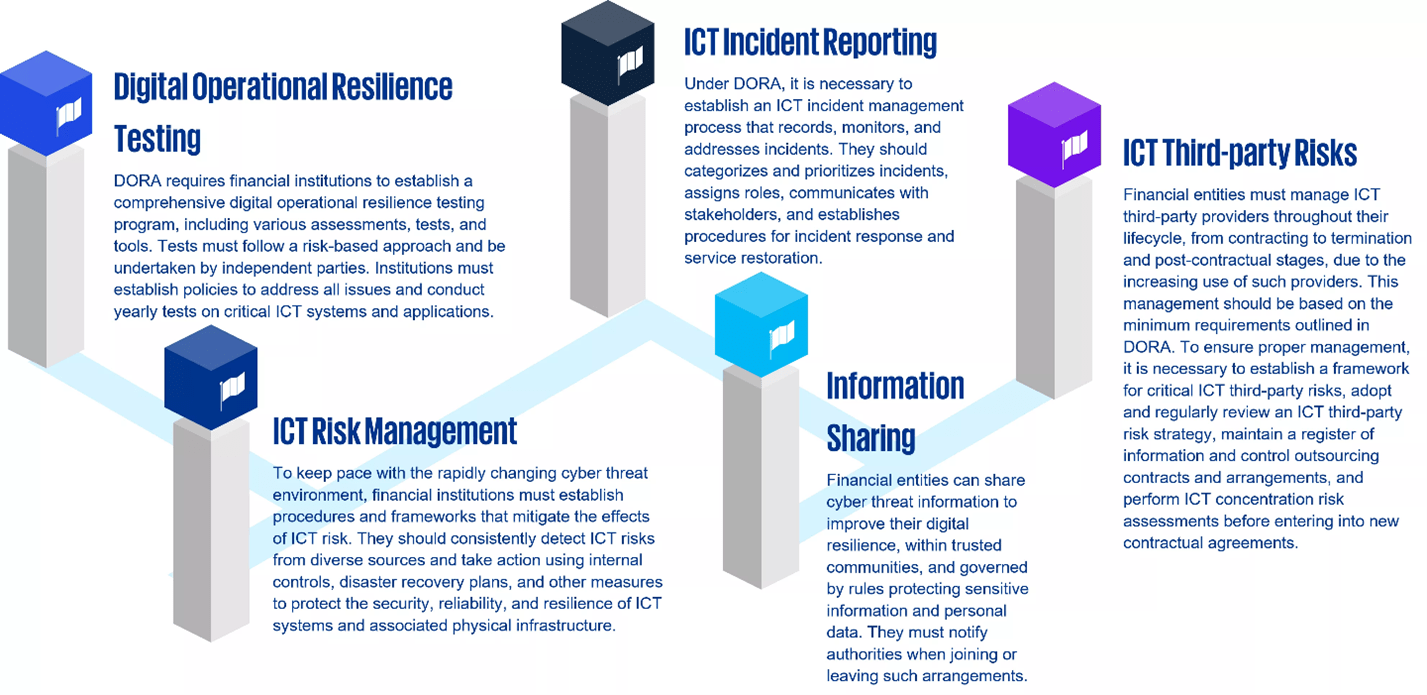

Έχουν γίνει ήδη αρκετές συζητήσεις για τα μέχρι τώρα γνωστά logistics της DORA, συνεπώς δε θα αφιερώσω χρόνο και (γραπτό) χώρο στην ανάλυσή τους. Τα πέντε (5) pillars, που φαίνονται και στη φωτογραφία, δεν αποτελούν κάτι εξωτικό ή άγνωστο, ειδικά για το highly-regulated των Τραπεζών, των Ασφαλιστικών, και του ευρύτερου Χρηματοπιστωτικού τομέα.

Πριν περάσω στο πιο πρακτικό/ τεχνικό σκέλος, οφείλω να κάνω refer στο ISO 27036, που κάνει drive το κομμάτι του Third-party Risk και το Information Security for Supplier Relationship, και την εξέλιξη αυτού. Ενδεικτικά:

- ISO/IEC 27036–4:2016 à Information security for supplier relationships

- Guidelines for security of cloud services

- ISO/IEC 27036-1:2021 à Cybersecurity for Supplier relationships

- Overview and concepts

- ISO/IEC 27036-2:2022 à Cybersecurity for Supplier relationships

- Requirements

- ISO/IEC 27036-3:2023 à Cybersecurity for Supplier relationships

- Guidelines for hardware, software, and services supply chain security

Σαφώς γίνονται σχετικές αναφορές και στα ISO 9001, 27001 (δει στου 2022) και στο 2230, επιβεβαιώνοντας τη σημαντικότητα των τρίτων μερών που αναφέραμε παραπάνω.

Να τα πάρουμε από την αρχή όμως…:

_Dora Pillar #1: Διαχείριση κινδύνων ΤΠΕ

- Μηχανισμοί οι οποίοι παρακολουθούν και ελέγχουν σε διαρκή βάση την ασφάλεια και τη λειτουργία των συστημάτων και εργαλείων ΤΠΕ.

- Προγράμματα ευαισθητοποίησης σε θέματα ασφάλειας των ΤΠΕ και προγράμματα κατάρτισης για την ψηφιακή επιχειρησιακή ανθεκτικότητα ως υποχρεωτικές ενότητες των προγραμμάτων κατάρτισης του προσωπικού;

- Fit-to-purpose technology stack: SIEM, EDR, MDR, NDR, AWARENESS TRAINING, PHISHING

_Dora Pillar #2: Διαχείριση, ταξινόμηση και αναφορά συμβάντων που σχετίζονται με τις ΤΠΕ

- Μηχανισμός παρακολούθησης συμβάντων που σχετίζονται με τις ΤΠΕ.

- Μηχανισμοί και κριτήρια για την εσωτερική κλιμάκωση συμβάντων.

- Μηχανισμοί ενημέρωσης συμβάντων που σχετίζονται με τις ΤΠΕ, τόσο εσωτερικά εντός της Χρηματοοικονομικής Οντότητας όσο και προς τις εποπτικές αρχές.

- Fit-to-purpose technology stack: SIEM, SOAR, EDR, MDR, DECEPTION, NDR

_Dora Pillar #3: Δοκιμές ψηφιακής επιχειρησιακής ανθεκτικότητας

- Δοκιμές ψηφιακής επιχειρησιακής ανθεκτικότητας της Χρηματοικονομικής Οντότητας.

- Προηγμένες δοκιμές διείσδυσης βάσει απειλών (TLPT) στην Χρηματοοικονομική Οντότητα;

- Fit-to-purpose technology stack: Breach and Attack Simulation (BAS), Autonomous Penetration Testing, Web Application Scan(s), Internal and External Vulnerability Assessment(s)

_Dora Pillar #4: Διαχείριση κινδύνου τρίτων παρόχων ΤΠΕ – Τμήμα I – Βασικές αρχές για τη χρηστή διαχείριση κινδύνου τρίτων παρόχων ΤΠΕ

- Διαχείριση κινδύνου τρίτων παρόχων ΤΠΕ στο συνολικό πλαίσιο διαχείρισης κινδύνων ΤΠΕ;

- Λαμβάνονται υπόψιν και παρακολουθούνται οι κίνδυνοι που έχουν εντοπισθεί από τις αρμόδιες αρχές σχετικά με τους κρίσιμους τρίτους παρόχους υπηρεσιών ΤΠΕ της Χρηματοοικονομικής Οντότητας;

- Fit-to-purpose technology stack: Vendor Risk Assessment, Merger and Acquisition

Risk Assessment, Subsidiary Risk Management

_Dora Pillar #5: Διαχείριση κινδύνου τρίτων παρόχων ΤΠΕ – Τμήμα II – Πλαίσιο εποπτείας κρίσιμων τρίτων παρόχων υπηρεσιών ΤΠΕ

- Μηχανισμοί ανταλλαγής πληροφοριών και στοιχείων για κυβερνοαπειλές

- Fit-to-purpose technology stack: Adversary Centric Intelligence, Premier Signature Lookup, Vertical-specific Threat Intelligence feed, Secure Rating

Η παραπάνω προσέγγιση δεν είναι προφανώς εξαντλητική και προφανώς δεν κάνει underplay τη σημαντικότητα του Governance. Βασική και αναγκαία συνθήκη παραμένει, όπως και στο NIS2, το να είναι όλο μας το οικοσύστημα: Οργανισμός – Συνεργάτες – Κατασκευαστές Τεχνολογίας, επαρκώς compliant.

To ταξίδι αυτό, οφείλουμε να το διανύσουμε, λοιπόν, τόσο με εσωτερικούς συνοδοιπόρους, αλλά και με συμμάχους αξιόπιστους Integrators, Service Providers & Κατασκευαστές, όπως τη Fortinet 😉

Picture taken from https://kpmg.com/hu/en/home/insights/2023/04/digital-operational-resilience-act.html .