Από το 1982 που ο δεκαπεντάχρονος, τότε, Elk Cloner δημιούργησε τον πρώτο μαζικά αυτοαναπαραγόμενο ιό, μέχρι τα Ransomware, όπως το WannaCry του 2017, παρατηρούμε πως τα κακόβουλα λογισμικά γίνονται όλο και πιο εξελιγμένα, επικερδή, ενώ πολλές φορές είναι επιχορηγούμενα από κράτη.

Αλέξανδρος Ζοβόλιας

Commercial Director, PartnerNET

www.partnernet-ict.com

Το παρόν άρθρο έχει βασιστεί στην τριμηνιαία έκθεση απειλών της Seqrite για το δεύτερο τρίμηνο του 2020 για το περιβάλλον των Microsoft Windows. Η Seqrite αναπτύσσει προϊόντα διαχείρισης ασφάλειας για endpoints, κινητές συσκευές, servers και δίκτυα. Οι λύσεις της, είναι ένας συνδυασμός νοημοσύνης, ανάλυσης εφαρμογών και προηγμένης τεχνολογίας και έχουν σχεδιαστεί για να παρέχουν την καλύτερη προστασία για το δίκτυο της σύγχρονης επιχείρησης. Ένα από τα βασικά σημεία της είναι ότι προσφέρει μια ολοκληρωμένη εργαλειοθήκη στους διαχειριστές των εταιρικών δικτύων, που περιλαμβάνει μεταξύ άλλων UTM, EPS, MDM, SWG και Encryption Manager, εξασφαλίζοντας 360 προστασία στα δίκτυα αυτά.

Σημαντική αύξηση των επιθέσεων

Το 2020 ξεκίνησε με μια αύξηση του αριθμού των κακόβουλων λογισμικών σε σύγκριση με το τελευταίο τρίμηνο του 2019, κατά περισσότερες από 8 εκατομμύρια νέες απειλές. Συνολικά το πρώτο τρίμηνο του 2020 τα προϊόντα της Seqrite εντόπισαν 36 εκατομμύρια κακόβουλα λογισμικά για περιβάλλον Windows. Η μεγαλύτερη συγκέντρωση παρατηρήθηκε τον Ιανουάριο του 2020. Καθώς η πανδημία του Covid 19 εξαπλώνονταν στον πλανήτη και η επιχειρηματική δραστηριότητα άρχισε σταδιακά να διακόπτεται, ο αριθμός των επιθέσεων άρχισε και αυτός να μειώνεται σταδιακά. Ο βασιλιάς των επιθέσεων παρέμειναν το πρώτο τρίμηνο τα Trojan, καταλαμβάνοντας το 44% των συνολικών επιθέσεων. Ένα άλλο σημαντικό σημείο που παρατηρήθηκε το πρώτο τρίμηνο είναι η πτώση του Cryptojacking, εμφανίζοντας μόνο 10.000 επιθέσεις την ημέρα, από 17.000 την ημέρα που παρατηρήθηκαν το τελευταίο τρίμηνο του 2019…

Ο βασικός λόγος της πτώσης αυτή προβλέπεται να είναι η πτώση της δημοτικότητας του ίδιου του cryptocurrency, με αποτέλεσμα οι hackers να αναζητούν νέα κανάλια εσόδων. Ο τομέας που χτυπήθηκε περισσότερο στο πρώτο τρίμηνο είναι αυτός της βιομηχανίας συνεχίζοντας την τάση αυτή από το τελευταίο τρίμηνο του 2019, καθώς και συνολικά όλο το 2019.

Το τέλος του πρώτου τριμήνου του 2020 βρήκε τις περισσότερες επιχειρήσεις απροετοίμαστες για να υποστηρίξουν την εργασία από το σπίτι και τους hackers να ξεκινούν μια επίθεση εναντίον επιχειρήσεων και κυβερνήσεων αξιοποιώντας τον covid19 ως θεματολογία. Έτσι παρατηρήθηκε μια ολόκληρη σειρά κακόβουλων επιθέσεων μέσω email, προγραμμάτων περιήγησης και δικτύων που κρύβονταν πίσω από το θέμα του Κορωνοϊού.

Το δεύτερο τρίμηνο του 2020 και μετά τη βουτιά που παρατηρήθηκε από την παύση της επιχειρηματικής δραστηριότητας, καθώς τα κράτη και οι επιχειρήσεις προσπάθησαν να επανεκκινήσουν τις οικονομίες τους, μαζί παρατηρήθηκε και αύξηση των επιθέσεων. Συνολικά 22 εκατομμύρια κακόβουλα λογισμικά εντοπίστηκαν το δεύτερο τρίμηνο και εμποδίστηκαν από τα προϊόντα της Seqrite σε παγκόσμιο επίπεδο. Και σε αυτό το τρίμηνο η βιομηχανία είναι αυτή που συγκέντρωσε τις περισσότερες κυβερνοεπιθέσεις, παρατηρώντας μια αυξητική τάση στα εταιρικά της δίκτυα.

Για να καταλάβουμε το μέγεθος των επιθέσεων αυτού του τριμήνου αρκεί να δούμε τους αριθμούς των επιθέσεων στο παρακάτω διάγραμμα 1. Οι 6 πιο σημαντικές κατηγορίες κακόβουλου λογισμικού παρουσίαζαν τους παρακάτω αριθμούς επιθέσεων ανά 60 λεπτά της ώρας

Όπως ήταν αναμενόμενο ο Ιούνιος ήταν ο μήνας με τις περισσότερες επιθέσεις, παρουσιάζοντας σταθερά αυξητική πορεία από τον Απρίλιο με πάνω από 9 εκατομμύρια επιθέσεις κακόβουλου λογισμικού και κύριο στόχο όπως αναφέρθηκε παραπάνω την οικονομική δραστηριότητα της βιομηχανίας (μεταποίηση & κατασκευές) και κύριο όπλο το

Trojan, που αντιστοιχεί στο 43% των επιθέσεων.

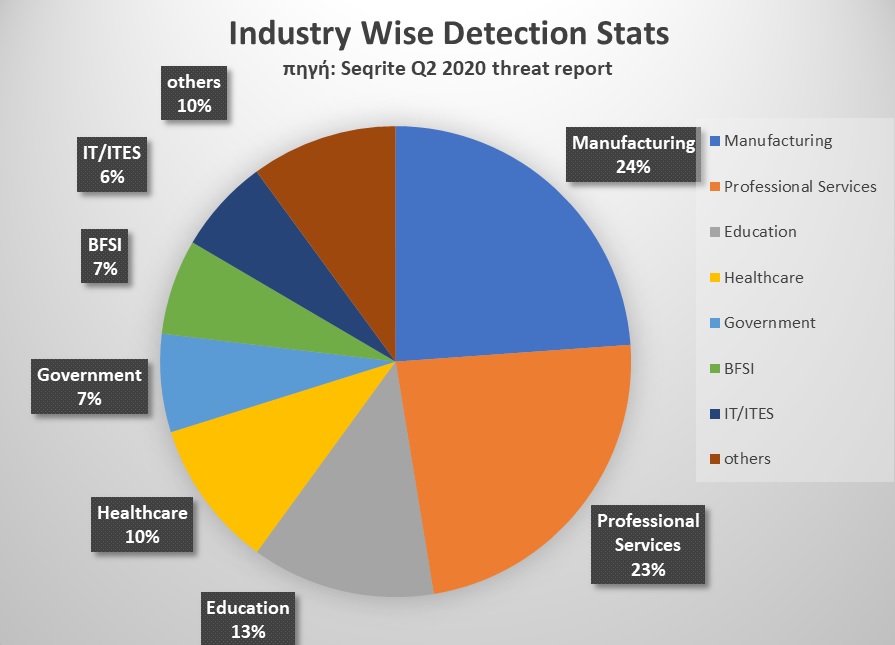

Εάν μελετήσουμε τις επιθέσεις σε σχέση με τους τομείς της οικονομικής δραστηριότητας που στοχεύουν, παρατηρούμε πως η βιομηχανία παραμένει ο κυρίως στόχος των hackers, καταλαμβάνοντας το 23,86% των επιθέσεων και στο δεύτερο τρίμηνο του 2020. Αυτό συμβαίνει γιατί η βιομηχανική παραγωγή είναι πρωταρχικά πιο ευάλωτη, μιας και τα Industrial Control System (ICS) που χρησιμοποιούνται στην παραγωγική διαδικασία πολλές φορές αποτελούν σημεία αδυναμίας σε θέματα ασφαλείας, λόγο της παλαιότητας ή της διαφορετικής προσέγγισης με την οποία έχουν αναπτυχθεί, ενώ σήμερα καλούνται να ενοποιηθούν με το δίκτυο της εταιρίας. Και βεβαίως μια βιομηχανία που θα σταματήσει να παράγει εξαιτίας μια κυβερνοεπίθεσης είναι η καλύτερη πηγή εσόδων για τους hackers.

Ακολουθούν στο διάγραμμα 2 οι εταιρίες που προσφέρουν professional services με 23,54%, η εκπαίδευση με 12,62%, η υγεία με 10,14%, ο κρατικός τομέας με 6,74%, ο χρηματοοικονομικός τομέας με 6,55% και τέλος οι εταιρίες τεχνολογίας και υπηρεσιών τεχνολογίας με 6,5%

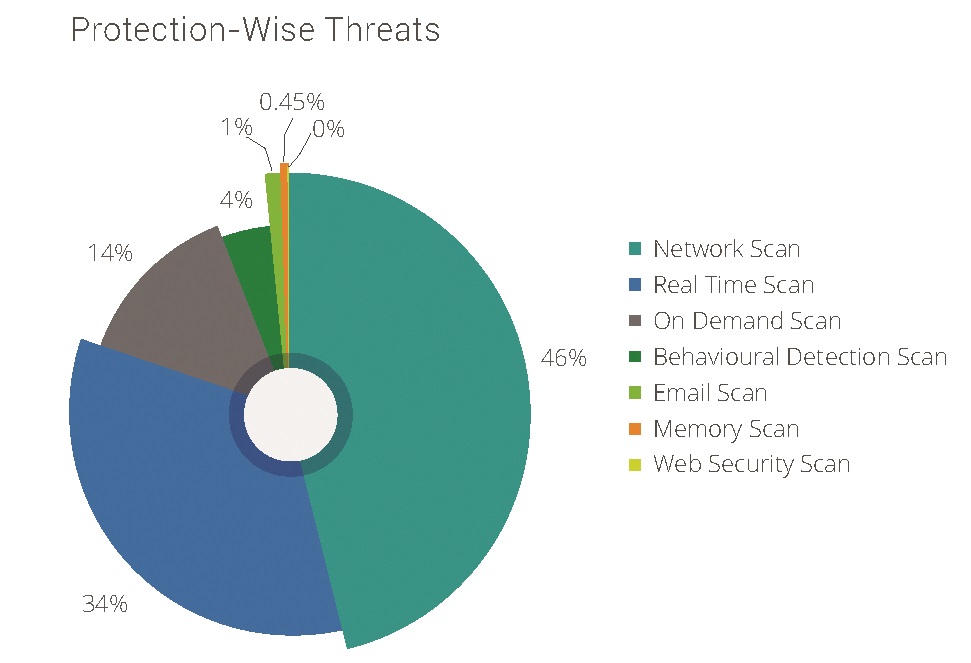

Μέθοδοι εντοπισμού των επιθέσεων από τις λύσεις της Seqrite

Ενδιαφέρουσες πληροφορίες μπορούμε να αντλήσουμε και από τις μεθόδους που χρησιμοποίησαν τα προϊόντα της Seqrite για να εντοπίσουν τις πιθανές επιθέσεις. Πριν όμως δούμε αναλυτικά τα ευρήματα, η περιγραφή της κάθε μεθόδου που χρησιμοποιήθηκε θα μας βοηθήσει να κατανοήσουμε καλύτερα τα ευρήματα.

Η σάρωση σε πραγματικό χρόνο ελέγχει για ιούς ή κακόβουλα λογισμικά κάθε φορά που ένα τέτοιο λαμβάνεται, ανοίγει, μεταφορτώνεται, αντιγράφεται ή τροποποιείται. Η σάρωση κατ ‘απαίτηση, σαρώνει δεδομένα και αρχεία που δεν χρησιμοποιούνται ενεργά. Η σάρωση ανίχνευσης συμπεριφοράς, εντοπίζει και εξαλείφει νέες και άγνωστες κακόβουλες απειλές βάσει συμπεριφοράς. Η σάρωση μνήμης, σαρώνει τη μνήμη για κακόβουλα λογισμικά που εκτελούνται και την καθαρίζει. Η σάρωση email, αποκλείει τα μηνύματα ηλεκτρονικού ταχυδρομείου που μεταφέρουν μολυσμένα συνημμένα ή συνδέσμους σε ιστότοπους που έχουν παραβιαστεί ή είναι ψεύτικοι ή χρησιμοποιούνται για «ηλεκτρονικό ψάρεμα». Η Σάρωση ασφάλειας ιστού εντοπίζει αυτόματα μη ασφαλείς και δυνητικά επικίνδυνους ιστότοπους και αποτρέπει την επίσκεψή τους. Τέλος η σάρωση δικτύου (IDS / IPS) αναλύει τα προβλήματα δικτύου για τον εντοπισμό γνωστών κυβερνοεπιθέσεων και σταματά το κακόβουλο λογισμικό πριν επιτύχει την καταστροφή του συστήματος.

Έχοντας κατανοήσει τους τρόπους που τα εργαλεία της Seqrite εντοπίζουν και σταματούν δυνητικές επιθέσεις, έχει ενδιαφέρον να παρατηρήσουμε πως οι πιο σημαντικές μέθοδοι αποτροπής για το δεύτερο τρίμηνο του 2020 ήταν η σάρωση δικτύου με 46% ενώ ακολούθησε η σάρωση σε πραγματικό χρόνο με 34%. Αξίζει να σημειώσουμε πως στο πρώτο τρίμηνο του 2020 οι δύο ποιο σημαντικές μέθοδοι εντοπισμού απειλών ήταν η σάρωση σε πραγματικό χρόνο με 46% και η σάρωση ανίχνευσης συμπεριφοράς με 33%. Η αλλαγή αυτή μπορεί να οφείλετε στον τρόπο που οι επιχειρήσεις λειτούργησαν μέσα σε αυτό το εξάμηνο εξαιτίας της πανδημίας. Αναλυτικά οι μέθοδοι εντοπισμού απειλών με την ποσοστιαία συνεισφορά τους για το δεύτερο τρίμηνο του 2020 φαίνεται παρακάτω στο διάγραμμα 3.

Τα πιο σημαντικά κακόβουλα λογισμικά σύμφωνα με τον ρυθμό που ανακαλύφθηκαν το δεύτερο τρίμηνο του 2020 φαίνονται στον παρακάτω πίνακα.

| Πιο σημαντικά windows malware | Πιο σημαντικές ανεπιθύμητες εφαρμογές (PUA) | Πιο σημαντικά Host-Based Exploits | Πιο σημαντικά network-based exploits |

| HTM.Nimda.A | PUA.MsilFC.S6054171 | LNK.Exploit.Gen | CVE-2017-0144 |

| W32.Pioneer.CZ1 | PUA.WacatacRI.S9539263 | LNK.Cmd.Exploit.F | CVE-2017-0147 |

| W32.Sality.U | PUA.MsilFC.S6060536 | HTML/IFrame_Exploit.CE | CVE-2008-4250 |

| W32.Runouce.B | PUA.HackKMS.A4 | JPEG.Exploit.ms04-028 | CVE-2017-0146 |

| W32.Virut.G | PUA.AutokmsFC.S6051031 | LNK.Exploit.Cpl.Gen | CVE-2017-0143 |

| Trojan.KillAv.DR | PUA.MauvaiseRI.S5255272 | Exploit.Shadowbrokers | |

| PIF.StucksNet.A | PUA.MauvaiseRI.S5257766 | LNK.USB.Exploit | |

| W32.Brontok.Q | PUA.MauvaiseRI.S5255704 | XML.Exploit.Agent.34528 | |

| Trojan.Starter.YY4 | PUA.MauvaiseRI.S5255271 | XML.Exploit.36806 | |

| Worm.AUTOIT.Tupym.A | PUA.GenericRI.S4808188 | LNK.Exploit.Cpl4 |

Οι τάσεις σύμφωνα με την έκθεση της Seqrite για το δεύτερο τρίμηνο του 2020 διαμορφώνονται ως ακολούθως:

- Το Excel Macro 4.0 χρησιμοποιήθηκε ευρέως από hackers σε καμπάνιες malspam.

- Πολλές επιθέσεις ransomware συνέβησαν κατά το δεύτερο τρίμηνο του 2020.

- Το Maze ransomware συνεχίζει να είναι απειλή για τους καταναλωτές. Το Maze είναι ένα πρόσφατα επισημασμένο ransomware μεταξύ της συνεχώς αναπτυσσόμενης λίστας ransomware. Αν και το Maze ransomware είναι ενεργό από τον τελευταίο χρόνο, μπήκε στο προσκήνιο λόγω της νέας προσέγγισης που έχει με την δημοσίευση ευαίσθητων δεδομένων των μολυσμένων χρηστών.

- Οι επιθέσεις SMB (Server Message Block) και RDP (Remote Desktop Protocol) αυξήθηκαν επίσης το 2ο τρίμηνο του 2020.

- COVID-19: Συγκεκριμένοι τομείς επηρεάστηκαν αδιάκοπα κατά την παύση και επανεκκίνηση της λειτουργίας τους. Ο αριθμός των επιθέσεων εναντίον επιχειρήσεων σε ορισμένους τομείς όπως η βιομηχανία, η υγειονομική περίθαλψη, οι χρηματοοικονομικές υπηρεσίες κ.λπ. έχει αυξηθεί σημαντικά από τον Φεβρουάριο του 2020, με την έναρξη της πανδημίας του COVID-19. Παρατηρήθηκε μια πτώση στις επιθέσεις για ένα σύντομο χρονικό διάστημα, αλλά ο αριθμός των επιθέσεων φαίνεται να αυξάνεται ξανά μετά την επανεκκίνηση των οικονομιών.

Συμπέρασμα

Η μεγαλύτερη αδυναμία για τις επιχειρήσεις σήμερα είναι ο φόβος της παραβίασης των δεδομένων τους λόγω των εργαζομένων που εργάζονται εκτός του δικτύου των επιχειρήσεων. Τα οικιακά δίκτυα είναι ευάλωτα σε κυβερνοεπιθέσεις πολύ περισσότερο σε σύγκριση με τα δίκτυα των επιχειρήσεων. Παρά την επανεκκίνηση των οικονομιών η πανδημία αλλάζει δραματικά την οικονομική μας πραγματικότητα και εν μέσω μιας όπως φαίνεται μελλούμενης οικονομικής ύφεσης, μια επιτυχημένη κυβερνοεπίθεση είναι το τελευταίο που οι επιχειρήσεις επιθυμούν. Για το λόγο αυτό είναι πολύ σημαντικό οι επιχειρήσεις να προτρέπουν του υπαλλήλους τους να:

- Δουλεύουν μέσω VPN ή άλλες παρόμοιες λύσεις που οι επιχειρήσεις έχουν υλοποιήσει

- Να αναφέρουν τυχόν ύποπτες συμπεριφορές στις ομάδες ΙΤ της εταιρίας

- Να αξιοποιούν εργαλεία όπως αυτά που προσφέρει η Seqrite για να προσφέρουν ολοκληρωμένη προστασία των επιχειρηματικών δεδομένων.

Η εποχή που διανύουμε είναι πρωτόγνωρη για όλους μας και για τον επιχειρηματικό κόσμο. Σε αυτή την δύσκολη στιγμή πρώτοι οι hackers θα προσπαθήσουν να εκμεταλλευτούν τις αδυναμίες των υποδομών των επιχειρήσεων, ειδικά τώρα που οι επιχειρήσεις και οι κυβερνήσεις καλούνται να αλλάξουν τα μοντέλα λειτουργίας τους, προσπαθώντας ταυτόχρονα να επιτύχουν οικονομίες κλίμακας, βελτίωση της παραγωγικότητας και διασφάλιση των επιχειρηματικών τους δεδομένων. Λανθασμένες επιλογές μπορεί να οδηγήσουν σε πολύ αρνητικά αποτελέσματα, για αυτό είναι πολύ σημαντικό οι επιχειρήσεις και οι προμηθευτές λύσεων ασφάλειας και υποδομών να είναι σε συνεχή επικοινωνία και συντονισμό προκειμένου να υλοποιούν τις βέλτιστες λύσεις για τις ανάγκες των επιχειρήσεων. Σε αυτή την κατάσταση είμαστε όλοι μαζί και επειδή κάθε δυσκολία μπορεί να είναι και μια ευκαιρία, ας την αδράξουμε για να μετασχηματίσουμε θετικά το επιχειρηματικό μας μοντέλο και τρόπο λειτουργίας.

H PartneNEΤ – www.partnernet-ict.com – είναι ο επίσημος διανομέας της Seqrite