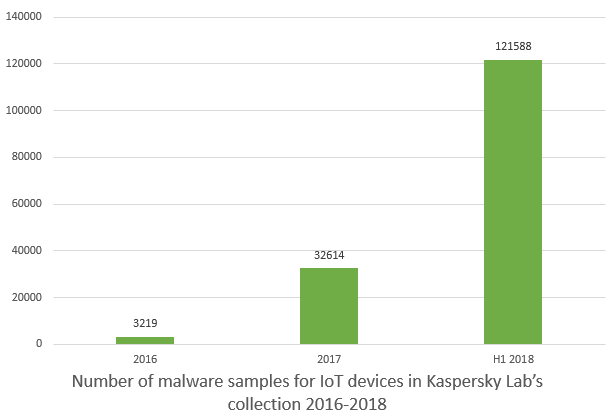

Σύμφωνα με την έκθεση για το IoT της Kaspersky Lab, το πρώτο εξάμηνο του 2018, οι IoT συσκευές δέχθηκαν περισσότερες από 120.000 επιθέσεις τροποποιημένων κακόβουλων λογισμικών. Ο αριθμός αυτός είναι τριπλάσιος από τον αντίστοιχο που καταγράφηκε για ολόκληρο το 2017. Η Kaspersky Lab προειδοποιεί ότι η ραγδαία αύξηση στην ευρύτερη οικογένεια των κακόβουλων λογισμικών που στοχεύουν έξυπνες συσκευές, είναι η συνέχεια μίας επικίνδυνης τάσης: επίσης, το 2017 δεκαπλασιάστηκε ο αριθμός των απειλών που αφορούσαν έξυπνες συσκευές σε σχέση με το 2016.

Η αγορά των IoT συσκευών (γνωστές επίσης και ως smart gadgets), και ο ρόλος τους στην καθημερινότητα των ανθρώπων αυξάνεται γεωμετρικά. Έτσι οι ψηφιακοί εγκληματίες εντοπίζουν οικονομικές ευκαιρίες και σαν αποτέλεσμα αυτού διαφοροποιούν και πολλαπλασιάζουν τις επιθέσεις τους. Ο κίνδυνος για τους καταναλωτές που αγαπούν τα IoT gadgets τους, είναι ότι οι απειλές χτυπούν αναπάντεχα, μεταμορφώνοντας τις θεωρητικά ασφαλείς συσκευές σε πανίσχυρα εργαλεία παράνομων δραστηριοτήτων. Σε αυτές τις δραστηριότητες περιλαμβάνονται εργαλεία εξόρυξης κρυπτονομισμάτων, DDoS επιθέσεις ή ακόμα και η κρυφή χρήση συσκευών σε botnet δραστηριότητες.

Έχοντας επίγνωση των κινδύνων αυτών, οι ειδικοί της Kaspersky Lab επανεξετάζουν τακτικά τα δεδομένα που συλλέγουν από διάφορες πηγές, συμπεριλαμβανομένων των honeypots μας – συσκευές που χρησιμοποιούνται για να προσελκύσουν την προσοχή των ψηφιακών εγκληματιών και να αναλύσουν τις δραστηριότητές τους. Οι τελευταίες ενημερώσεις είναι εντυπωσιακές: κατά το πρώτο εξάμηνο του 2018, ο αριθμός των τροποποιήσεων κακόβουλου λογισμικού με στόχο συσκευές IoT που έχουν καταχωρηθεί από ερευνητές ήταν τριπλάσιος από τον αριθμό που καταχωρήθηκε σε ολόκληρο το 2017.

Τα στατιστικά στοιχεία δείχνουν ότι η πιο δημοφιλής μέθοδος διάδοσης IoT κακόβουλου λογισμικού εξακολουθεί να είναι η επαναλαμβανόμενη χρήση κωδικών πρόσβασης σε διάφορους συνδυασμούς. Αυτή η τακτική χρησιμοποιείται στο 93% των εντοπισμένων επιθέσεων. Στις περισσότερες από τις υπόλοιπες περιπτώσεις, η πρόσβαση σε μια συσκευή IoT αποκτήθηκε με τη χρήση γνωστών exploits.

Οι συσκευές που επιτίθενται συχνότερα στα honeypots της Kaspersky Lab ήταν routers, μάλιστα το 60% των καταγεγραμμένων προσπαθειών επίθεσης ενάντια στις εικονικές μας συσκευές προέρχεται από αυτά. Το υπόλοιπο μερίδιο των συσκευών IoT περιλάμβανε μια ευρεία γκάμα τεχνολογιών, όπως συσκευές DVR και εκτυπωτές.

«Σε σχέση με τους υπολογιστές και τα smartphones, οι IoT συσκευές μπορεί να μην φαίνονται αρκετά ελκυστικές ώστε να τραβήξουν την προσοχή των ψηφιακών εγκληματιών και να χρησιμοποιηθούν στην παράνομη δραστηριότητά τους. Αξίζει να σημειωθεί ότι ορισμένοι κατασκευαστές έξυπνων gadget εξακολουθούν να μην δίνουν αρκετή προσοχή στην ασφάλεια των προϊόντων τους. Ακόμη, όμως, και αν οι προμηθευτές αρχίσουν να παρέχουν στις συσκευές τους καλύτερη ασφάλεια, θα έρχονταν ετεροχρονισμένα, καθώς οι ευάλωτες συσκευές που θα προστατεύονται, θα έχουν σταματήσει σταδιακά να υπάρχουν στη ζωή μας. Επιπλέον, οι οικογένειες IoT κακόβουλου λογισμικού προσαρμόζονται και αναπτύσσονται πολύ γρήγορα και ενώ οι παραβιάσεις που έχουν προηγουμένως εκμεταλλευτεί δεν έχουν καθοριστεί, οι εγκληματίες ανακαλύπτουν συνεχώς νέες. Τα προϊόντα IoT έχουν επομένως γίνει ένας εύκολος στόχος για τους εγκληματίες του κυβερνοχώρου που μπορούν να μετατρέψουν τις απλές μηχανές σε μια ισχυρή συσκευή για παράνομες δραστηριότητες, όπως η κατασκοπεία, η κλοπή και ο εκβιασμός», σημειώνει ο Mikhail Kuzin, ερευνητής ασφάλειας της Kaspersky Lab.

Για να μειωθεί ο κίνδυνος «μόλυνσης», συνιστάται στους χρήστες να:

- Εγκαθιστούν ενημερώσεις για το υλικολογισμικό που χρησιμοποιούν το συντομότερο δυνατόν. Μόλις βρεθεί μια ευπάθεια, μπορεί να διορθωθεί μέσω ενημερώσεων.

- Αλλάζουν πάντα τους προεγκατεστημένους κωδικούς πρόσβασης. Χρησιμοποιήστε περίπλοκους κωδικούς πρόσβασης που περιλαμβάνουν κεφαλαία και μικρά γράμματα, αριθμούς και σύμβολα.

- Επανεκκινούν μια συσκευή μόλις νομίζουν ότι ενεργεί παράξενα. Μπορεί να βοηθήσει να απαλλαγούμε από το υπάρχον κακόβουλο λογισμικό, αλλά αυτό δεν μειώνει τον κίνδυνο να πάθει άλλη «μόλυνση».

Μπορείτε να βρείτε την πλήρη έκθεση στον ειδικό ιστότοπο Securelist.com.