της Κωνσταντίνα Κούκου, Cyber Security Specialist at Check Point Software Technologies

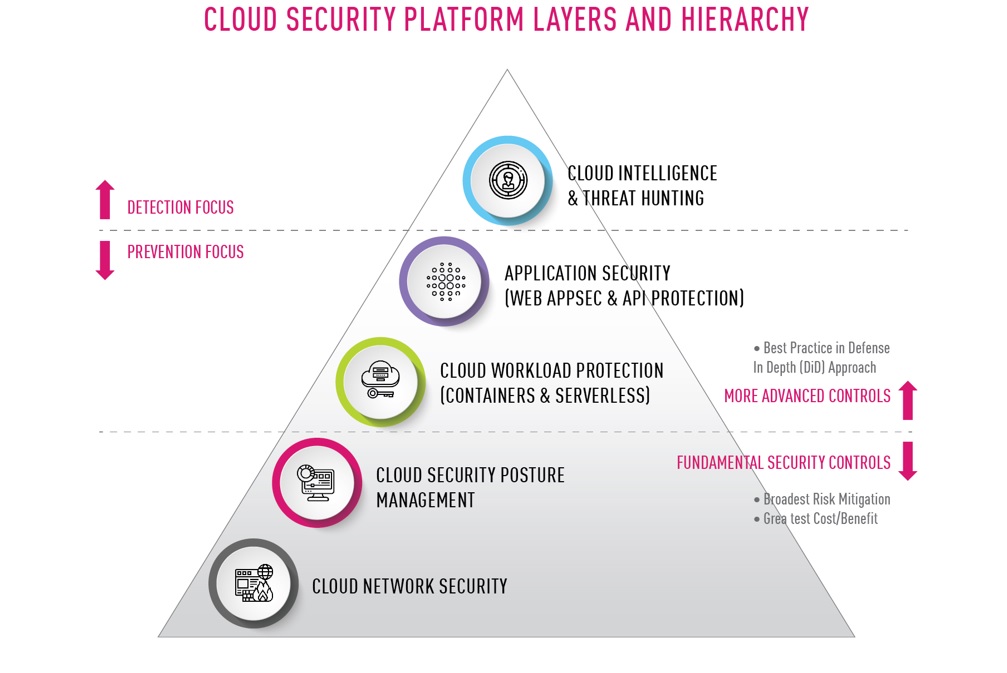

Η ασφάλεια στο cloud έχει εξελιχθεί σε κρίσιμο συντελεστή της κυβερνοασφάλειας στις επιχειρήσεις καθώς οι οργανισμοί διευρύνουν και εμβαθύνουν την παρουσία τους σε αυτό. Σύμφωνα με το Check Point 2020 Cloud Security Report, το 75% των ερωτηθέντων οργανισμών ανησυχούσαν από ιδιαίτερα έως υπερβολικά για την ασφάλεια του cloud. Στο παρακάτω γράφημα απεικονίζεται το είδος της πολυεπίπεδης αλλά ενιαίας πλατφόρμας ασφαλείας cloud που πρέπει να δημιουργήσουν οι οργανισμοί προκειμένου να προστατεύσουν τις εφαρμογές τους και να εξασφαλίσουν μια ισχυρή στάση ασφάλειας σε αυτό. Ομοίως, μια πρόσφατη μελέτη της Forrester δήλωσε ότι η εμπιστοσύνη στην ασφάλεια του cloud είναι ο κύριος παράγοντας για την υιοθέτηση περισσότερων υπηρεσιών του.

Γράφημα 1: Τα πολλαπλά επίπεδα μιας ενιαίας πλατφόρμας εγγενούς ασφάλειας cloud

Είναι πάντα σημαντικό να θυμόμαστε ότι η ασφάλεια στο cloud λαμβάνει χώρα στο πλαίσιο ενός μοντέλου κοινής ευθύνης (shared responsibility model). Στο επίπεδο υποδομής (IaaS), οι πάροχοι cloud είναι υπεύθυνοι για την ασφάλεια των πόρων υποδομής υπολογιστικού δικτύου αποθήκευσης, ενώ οι χρήστες είναι υπεύθυνοι για την προστασία των δεδομένων, των εφαρμογών και άλλων περιουσιακών στοιχείων που αναπτύσσονται στην υποδομή. Τα εργαλεία και οι υπηρεσίες που προσφέρονται από τους παρόχους cloud για να βοηθήσουν τους χρήστες να διατηρήσουν το μοντέλο κοινής ευθύνης είναι σημαντικά στοιχεία κάθε λύσης ασφάλειας δικτύου cloud. Ωστόσο, οι πάροχοι cloud δεν είναι ειδικοί στην ασφάλεια και αυτά τα εργαλεία και οι υπηρεσίες παροχής cloud πρέπει να συμπληρώνονται με λύσεις τρίτων συνεργατών προκειμένου να επιτευχθεί ασφάλεια δικτύου επιχειρησιακής ποιότητας.

Όπως φαίνεται στο γράφημα 1, ένα βασικό θεμελιώδες επίπεδο είναι η ασφάλεια του cloud network, όπου οι οργανισμοί θα πρέπει να αναπτύξουν virtual firewalls για να παρέχουν προηγμένη πρόληψη απειλών, έλεγχο της κίνησης και micro segmentation. Τέτοιες λύσεις ασφαλείας χρησιμοποιούν τεχνολογίες ασφάλειας πολλαπλών στρωμάτων, όπως Firewall, IPS, Application Control, DLP και άλλες.

Σε αυτό το άρθρο περιγράφουμε τα δέκα κύρια δεδομένα που πρέπει να εξετάσει μια εταιρεία όταν καλείται να επιλέξει μια πλατφόρμα ασφαλείας cloud network και πώς μπορείτε να διασφαλίσετε ότι οι λύσεις των προμηθευτών σας έχουν τις δυνατότητες που είναι σημαντικές για την επιτυχία και την ασφάλεια του οργανισμού σας.

| 1. Προηγμένη Πρόληψη Απειλής και Ουσιαστική Ασφάλεια

Ο εντοπισμός απειλών δεν αρκεί για την αποτελεσματική προστασία των δεδομένων στο cloud, στο σημερινό σύνθετο τοπίο κυβερνοασφάλειας. Χρειάζεται πρόληψη απειλών πολλαπλών επιπέδων, σε πραγματικό χρόνο, τόσο για γνωστά όσο και για άγνωστα (zero-day) ευπαθή σημεία. Η λύση πρέπει να παρέχει ουσιαστική σε βάθος ασφάλεια μέσω λειτουργιών όπως η λεπτομερής και βαθιά επιθεώρηση της κυκλοφορίας, η βελτιωμένη πληροφόρηση για απειλές και sandboxing που απομονώνουν ύποπτη διακίνηση έως ότου αυτή εγκριθεί ή αποκλειστεί. Και αυτές οι προηγμένες δυνατότητες πρέπει να αναπτυχθούν προς κάθε κατεύθυνσή κίνησης, τόσο στην εισερχόμενη/εξερχόμενη) όσο και μεταξύ των servers . |

| 2. Χωρίς Σύνορα

Η λύση πρέπει να λειτουργεί διαφανώς και με συνέπεια ακόμη και στα πιο σύνθετα multi-cloud, υβριδικά (δημόσια/ιδιωτικά/on-prem) περιβάλλοντα. Μια ενοποιημένη λύση διαχείρισης (μερικές φορές αποκαλείται “single pane-of-glass”) θα πρέπει να παρέχει μια μοναδική πηγή ασφάλειας του δικτύου cloud, καθώς και μια κεντρική κονσόλα εντολών και ελέγχου. |

| 3. Λεπτομερής Επιθεώρηση και Έλεγχος Κυκλοφορίας

Αναζητήστε firewall επόμενης γενιάς (NGFW) με δυνατότητες πέρα του βασικού whitelisting, κάνοντας deep inspection για να διασφαλίσετε ότι η επισκεψιμότητα ταιριάζει με τους σκοπούς των επιτρεπόμενων θυρών, προηγμένο φιλτράρισμα με βάση τις URL διευθύνσεις αλλά και σε επίπεδο εφαρμογής. |

| 4. Αυτοματοποίηση

Για να ταιριάζει με την ταχύτητα και την επεκτασιμότητα του DevOps, η λύση πρέπει να υποστηρίζει υψηλά επίπεδα αυτοματοποίησης, όπως προγραμματική εντολή και έλεγχο των πυλών ασφαλείας, απρόσκοπτη ενσωμάτωση με διαδικασίες CI/CD, αυτόματες ροές εργασιών απόκρισης και αποκατάστασης απειλών και δυναμικές ενημερώσεις πολιτικής που δεν απαιτούν ανθρώπινη παρέμβαση. |

| 5. Ενσωμάτωση και ευκολία χρήσης

Η λύση πρέπει να λειτουργεί καλά με τα συσσωρευμένα στοιχεία διαχείρισης διαμόρφωσης της εταιρείας σας, συμπεριλαμβανομένης της υποστήριξης για ανάπτυξη υποδομής ως κώδικα (for Infrastructure as Code deployments). Επιπλέον, η λύση πρέπει να ενσωματωθεί εις βάθος με τις προσφορές των παρόχων cloud. Σε γενικές γραμμές, ο στόχος σας πρέπει να είναι ο εξορθολογισμός των λειτουργιών και η προώθηση της ευκολίας χρήσης ελαχιστοποιώντας τον αριθμό των επιμέρους λύσεων ασφαλείας (point solutions) που πρέπει να αναπτυχθούν και να απαιτούν ξεχωριστή διαχείριση. |

| 6. Ορατότητα

Οι πίνακες ελέγχου, τα αρχεία καταγραφής και οι αναφορές της λύσης θα πρέπει να παρέχουν ορατότητα από άκρο σε άκρο και κατά το συμβάν. Για παράδειγμα, τα αρχεία καταγραφής και οι αναφορές θα πρέπει να χρησιμοποιούν εύχρηστα ονόματα αντικειμένων cloud αντί να αποκρύπτουν διευθύνσεις IP. Αυτή η ορατότητα είναι επίσης σημαντική για ενισχυμένη ανάλυση των στοιχείων σε περίπτωση παραβίασης. |

| 7. Κλιμακούμενη, Ασφαλής Απομακρυσμένη Πρόσβαση

Η λύση πρέπει να εξασφαλίζει απομακρυσμένη πρόσβαση στο περιβάλλον cloud της εταιρείας με δυνατότητες όπως έλεγχος ταυτότητας πολλαπλών παραγόντων, σάρωση συμμόρφωσης τελικού σημείου και κρυπτογράφηση δεδομένων κατά τη μεταφορά. Η απομακρυσμένη πρόσβαση πρέπει επίσης να μπορεί να κλιμακωθεί γρήγορα, έτσι ώστε, σε περιόδους διαταραχής όπως η πανδημία COVID-19, οποιοσδήποτε αριθμός απομακρυσμένων υπαλλήλων να μπορεί να εργάζεται παραγωγικά αλλά με ασφάλεια. |

| 8. Context-aware Security Management

Η λύση ασφάλειας του δικτύου cloud πρέπει να είναι σε θέση να συγκεντρώνει και να συσχετίζει πληροφορίες σε ολόκληρο το περιβάλλον- σε δημόσια και ιδιωτικά cloud καθώς και on-prem δίκτυα -έτσι ώστε οι πολιτικές ασφάλειας να είναι ταυτόχρονα ενημερωμένες και συνεπείς. Οι αλλαγές στο δίκτυο, στα assets ή στα χαρακτηριστικά της ομάδας ασφαλείας θα πρέπει να αντικατοπτρίζονται αυτόματα στις σχετικές πολιτικές ασφαλείας τους. |

| 9. Υποστήριξη προμηθευτών και αναγνώριση βιομηχανίας

Εκτός από τα χαρακτηριστικά και τις δυνατότητες της ίδιας της λύσης, είναι επίσης σημαντικό να εξετάσετε προσεκτικά τον προμηθευτή. Έχει υψηλή βαθμολογία από ανεξάρτητους αναλυτές του κλάδου και εταιρείες δοκιμών ασφάλειας τρίτων; Μπορεί να καλύψει τα SLA σας; Έχει επιτυχές ιστορικό; Μπορεί να προσφέρει προστιθέμενη αξία, όπως συμβουλευτικές υπηρεσίες ασφάλειας δικτύου; Μπορεί να υποστηρίξει τις παγκόσμιες λειτουργίες σας; Δεσμεύεται στην καινοτομία έτσι ώστε η λύση που προσφέρει να έχει μέλλον; Είναι το λογισμικό του ώριμο, με λίγα τρωτά σημεία και παροχή έγκαιρων διορθώσεων; |

| 10. Συνολικό κόστος ιδιοκτησίας

Το συνολικό κόστος ιδιοκτησίας καθορίζεται από διάφορους παράγοντες, οι οποίοι πρέπει να ληφθούν υπόψη ως μέρος της διαδικασίας αγοράς: η ευελιξία του μοντέλου αδειοδότησης, ο βαθμός στον οποίο η πλατφόρμα ασφάλειας cloud ενσωματώνεται απρόσκοπτα και αξιοποιεί τα υπάρχοντα συστήματα πληροφορικής, το επίπεδο και το εύρος του προσωπικού που απαιτείται για τη διαχείριση του συστήματος, το MTTR του προμηθευτή και τα SLAs διαθεσιμότητας και άλλα. Θέλετε η πλατφόρμα ασφαλείας cloud να απλοποιεί τις λειτουργίες, να βελτιστοποιεί τις ροές εργασιών και να μειώνει το κόστος ενώ παράλληλα θα βελτιώνει τη στάση ασφαλείας σας. Το τελευταίο πράγμα που θέλετε είναι να εκπλαγείτε από κρυφές υποδομές, προσωπικό και άλλα έξοδα που προκύπτουν μόνο μετά τη λειτουργία του συστήματος.

Οι οργανισμοί κινούνται όλο και περισσότερο στο cloud για να καλύψουν τις επιχειρηματικές απαιτήσεις. Αυτοί οι οργανισμοί θέλουν να έχουν τη δυνατότητα να ελέγχουν τα δικά τους δεδομένα και να τα διατηρούν ιδιωτικά, να προστατεύονται από απειλές στον κυβερνοχώρο και να συνδέουν με ασφάλεια το cloud τους με το παραδοσιακό τους εσωτερικό δίκτυο, διατηρώντας παράλληλα τη συμμόρφωση με τα εκάστοτε ρυθμιστικά πλαίσια. Η υιοθέτηση μιας λύσης ασφάλειας δικτύου cloud που πληροί αυτές τις απαιτήσεις θα βοηθήσει τους οργανισμούς να παραμείνουν προστατευμένοι σε ένα όλο και πιο περίπλοκο περιβάλλον απειλών. |